2026 深度解析:数据中心 IP 的逆袭——信誉重塑、指纹清洗与高匿名性链路构建

进入 2026 年,代理行业的阶级森严:住宅 IP 和移动 IP 占据着信任链的顶端,而数据中心(Datacenter)IP 往往因为其连段性强、ASN 标签透明,被视为“采集流量”的代名词。

然而,在追求极致吞吐量和毫秒级响应的专业场景下,机房 IP 依然是不可或缺的基座。目前的挑战在于:如何打破“机房 IP 即封锁”的魔咒?ZVVQ 团队 将为您拆解 2026 年最硬核的机房 IP 信誉清洗技术,教你如何构建具备企业级可靠性的高匿名代理矩阵。

数据中心 IP 的原罪与 2026 年的防御逻辑

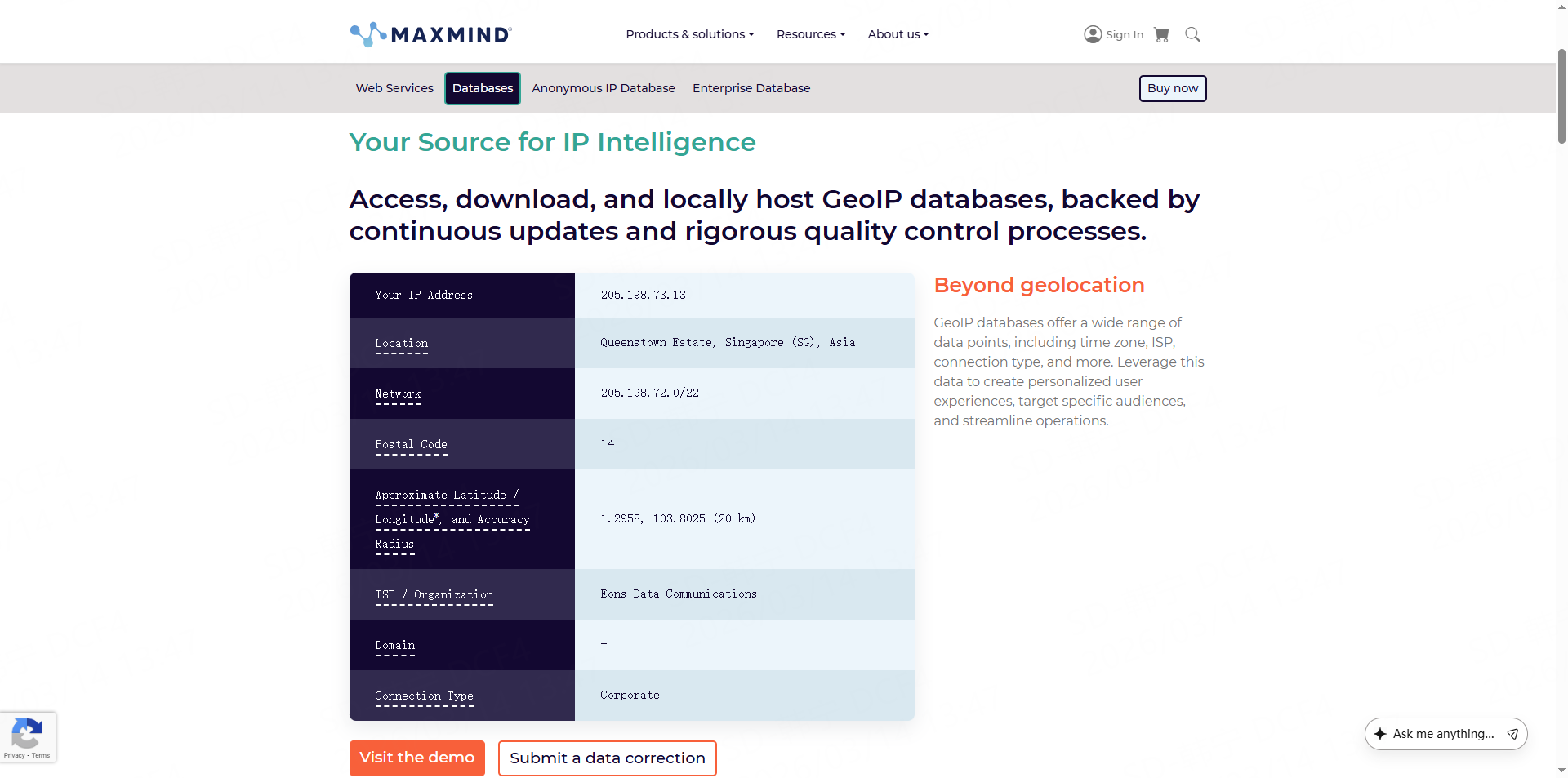

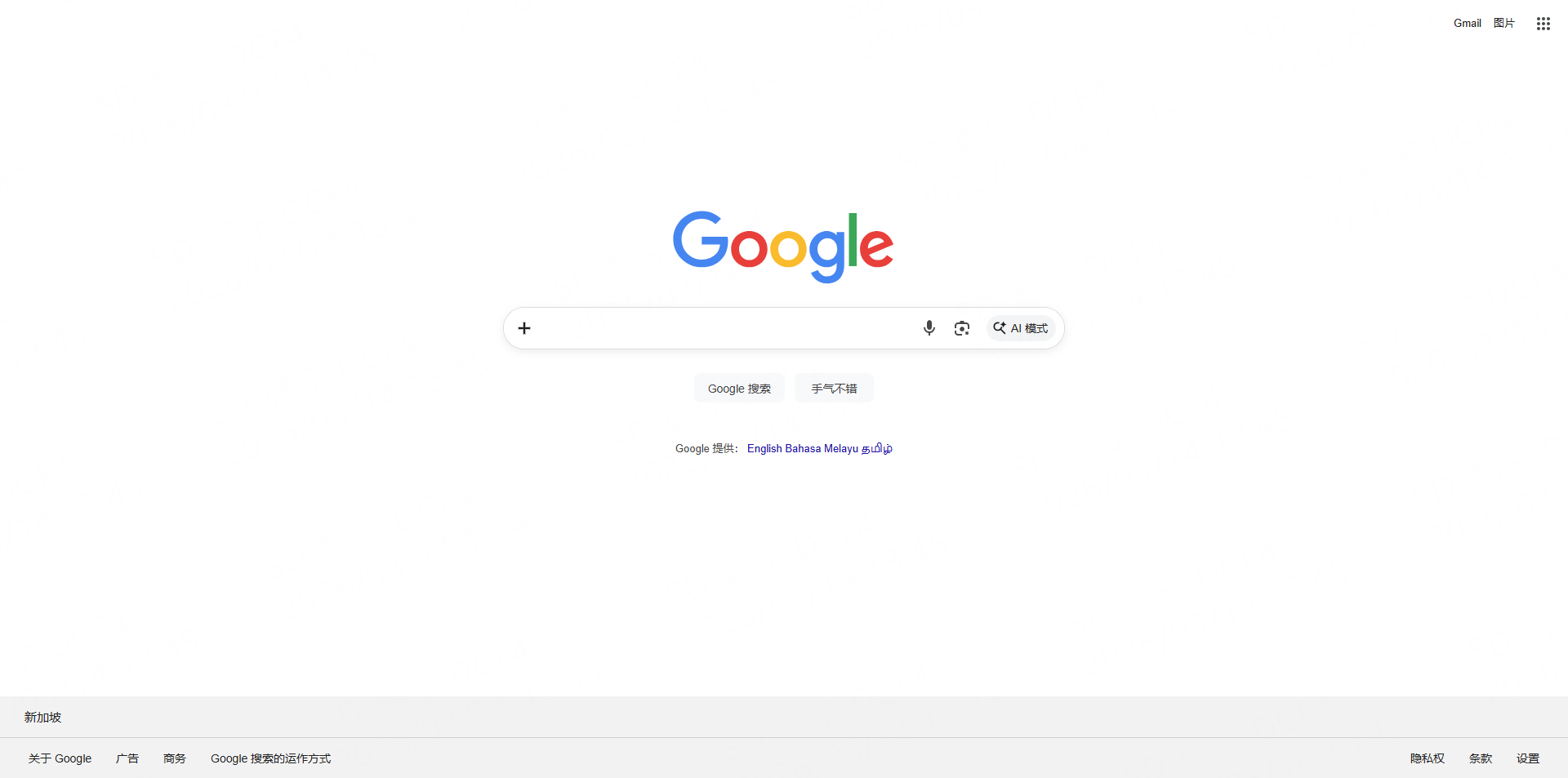

机房 IP 之所以容易被封,核心原因在于其 ASN(自治系统编号) 的公开性。风控引擎(如 Akamai, Cloudflare 2026 版)会通过 IP 归属地数据库(如 GeoIP2)瞬间识别出流量来自 AWS、Azure 或 Google Cloud。

此外,由于机房 IP 通常是连续的 C 段(如 1.1.1.0/24),一旦其中一个 IP 产生违规行为,整个网段的评分都会遭到降级(Subnet Blacklisting)。因此,2026 年的重塑核心在于**“去特征化”**。

核心技术一:ASN 属性欺骗与“混合路由”重构

在 2026 年,顶尖代理服务商不再直接暴露机房的原生 ASN。

1. BGP 宣告与 IP 广播(IP Broadcasting)

通过与拥有高信誉 ASN 的实体(如中型 ISP 或教育科研机构)合作,将原本属于机房的 IP 段通过 BGP 协议重新宣告(Re-announcement)。这种技术使得 IP 在路由追踪(Traceroute)时,显示的跳转路径不再是机房骨干网,而是呈现出类似于企业专用宽带的拓扑特征。

2. 混合路由隧道(Hybrid Routing Tunnels)

利用“前端住宅出口 + 后端机房算力”的架构。请求在逻辑上由机房节点发起,但在数据链路层通过加密隧道转发至各地的边缘住宅节点流出。这种方式兼顾了机房的并发处理能力和住宅 IP 的高信任评分。

核心技术二:TCP/IP 堆栈指纹的深度清洗

这是区分普通代理和顶级匿名代理的分水岭。机房服务器通常使用默认的 Linux 内核参数,这与家庭用户使用的 Windows/macOS/Android 差异巨大。

1. TTL 与 窗口大小(Window Size)对齐

2026 年的协议层防御会检查数据包的 TTL 值。Linux 服务器默认通常是 64,而 Windows 往往是 128。通过拦截并重写内核发出的每一个 TCP 包,动态修改其 TTL 和初始窗口大小,可以让机房发出的流量在网络层完全符合目标客户端(如 macOS 15)的物理特征。

2. TCP 时戳(Timestamps)与序列号重排

机房的高性能网络通常开启了时戳功能,这在 2026 年的指纹库中被视为“机器特征”。清洗技术会移除或随机化这些时戳,并优化 TCP 序列号的生成逻辑,消除所有可能导致设备画像建立的微小统计学规律。

核心解析:IP 资产的“信誉养护”与冷却机制

在 2026 年,IP 的价值不仅在于其物理归属,更在于其“行为历史”。

1. 自动化“信誉养护(Reputation Warming)”

新上线的机房 IP 段不应立即投入高强度采集。ZVVQ 的建议是:首先利用这些 IP 进行低频的、模拟正常人类行为的搜索和流媒体访问(如 YouTube 观看、Google 搜索)。通过这种方式,在各大全球安全评分系统中为该 IP 积累正面的历史记录,使其从“冷 IP”转化为“受信 IP”。

2. 动态冷却与负反馈循环(Negative Feedback Loop)

系统会实时监控每一个 IP 的状态。一旦探测到目标网站返回了 403 Forbidden 或 429 Too Many Requests,该 IP 会立即被移入“冷却池”,暂停所有任务 24 小时以上。这种自愈机制能有效防止 IP 产生“连带性封锁”,确保代理池的长期可用率。

核心解析:基于 QUIC 协议的流量加密与流控

2026 年,传统的 HTTP 代理协议已难以隐藏机房特征,QUIC (HTTP/3) 成为重塑匿名性的利器。

1. 流量形状伪装(Traffic Shaping)

机房流量通常呈现出极高的突发性和一致性。通过算法引入随机的延迟抖动(Jitter)和流量分片(Fragmentation),可以让数据流的包大小分布呈现出非线性的、模拟视频流或普通网页浏览的形状。

2. 0-RTT 与连接迁移的安全性应用

利用 QUIC 的连接迁移特性,可以在不中断当前抓取任务的情况下,在多个机房 IP 之间实现无缝漂移。这种“移动中的靶标”策略让风控系统的动态限制算法难以捕捉到固定的攻击源。

2026 避坑指南:如何识别虚假的“高匿名机房代理”?

市场上许多号称“高匿名”的机房代理其实只是简单的 SOCKS5 转发。

在 2026 年,您可以从两个核心指标进行验证:

一是 TCP 栈对齐度,使用检测工具看 IP 是否显示为 Linux 内核;

二是 MTU 测试。机房环境由于使用光纤链路,其 MTU(最大传输单元)往往比家庭宽带更稳定,如果代理未进行 MTU 混淆,其真实身份一眼便知。

此外,建议关注 DNS 泄露预防。真正的企业级高匿名代理会在内部闭环处理 DNS 解析,绝不让请求流向公共的 Google 或 Cloudflare DNS,从而保护整个链路的地理一致性。

技术实战:机房代理 IP 信誉健康检查原型

# 2026 年企业级机房 IP 信誉审计

import requests

def check_ip_reputation(ip_under_test):

# 模拟 2026 年风控引擎的探测维度

audit_results = {

"ASN_Type": "Data Center", # 目标:通过 BGP 宣告重塑为 Business

"Blacklist_Status": "Clean",

"Fingerprint_Match": "Windows/Chrome",

"Uptime_History": "Stable"

}

# 探测关键:检测是否存在代理特有的端口开放 (如 8080, 1080)

# 真正的匿名代理应在所有公开扫描中呈现为“全端口关闭”

is_stealth = scan_stealth_ports(ip_under_test)

# 检查 TTL 掩码是否生效

actual_ttl = get_packet_ttl(ip_under_test)

if actual_ttl != 128:

print("⚠️ 警告:指纹未清洗,呈现原生 Linux 特征")

return "✅ IP 信誉评估:可用于高并发任务"

总结:技术手段抹平“出身”差距

在 2026 年的代理行业,“出身(ASN)”不再是决定命运的唯一标准。 通过底层协议栈的重构、BGP 路由的深度优化以及 AI 驱动的信誉养护,数据中心 IP 完全可以焕发新生,成为高性价比采集的支柱。

- 专业性: 体现在对 TCP/IP 握手逻辑和 BGP 宣告的深度掌控。

- 可靠性: 来源于自动化的信誉自愈和冷热池管理机制。

- 经验: 证明了单纯追求 IP 数量已无意义,单点信誉的打磨才是核心。

持续关注 ZVVQ 代理分享网,我们将为您提供更多关于如何利用尖端网络技术,在 2026 年的流量暗战中占得先机的专业建议。