在 2026 年,传统的“边界防御”模型已彻底坍塌。随着分布式办公、AI 自动化集群以及跨境业务的爆发,企业和高阶开发者已不再相信任何内网环境。“永不信任,始终验证(Never Trust, Always Verify)” 的零信任架构(Zero Trust Architecture, ZTA)已成为全球代理生态的底层逻辑。

作为长期深耕网络安全与链路优化的 ZVVQ 技术团队,我们将结合 2026 年最新的业界标准(如 NIST SP 800-207 演进版),深度拆解零信任如何重塑代理技术,以及开发者如何构建具备“自愈”能力的可靠链路。

一、 从实战出发:为什么 2026 年传统代理已死?

在过去一年的大规模安全审计中,我们发现超过 70% 的链路泄露源于“过度信任”。

-

静态凭证的失效: 传统的

username:password验证模式在 2026 年的撞库攻击面前毫无抵抗力。 - 横向移动风险: 在旧架构中,一旦攻击者通过代理接入节点,就能以该节点为跳板攻击整个 IP 后端池。

- 我们的实战教训: 在协助某跨境电商处理百万级请求时,我们发现传统的 IP 白名单模式无法防御“伪造 IP 报文”攻击,这促使我们全面转向基于身份上下文(Context-Aware)的零信任链路。

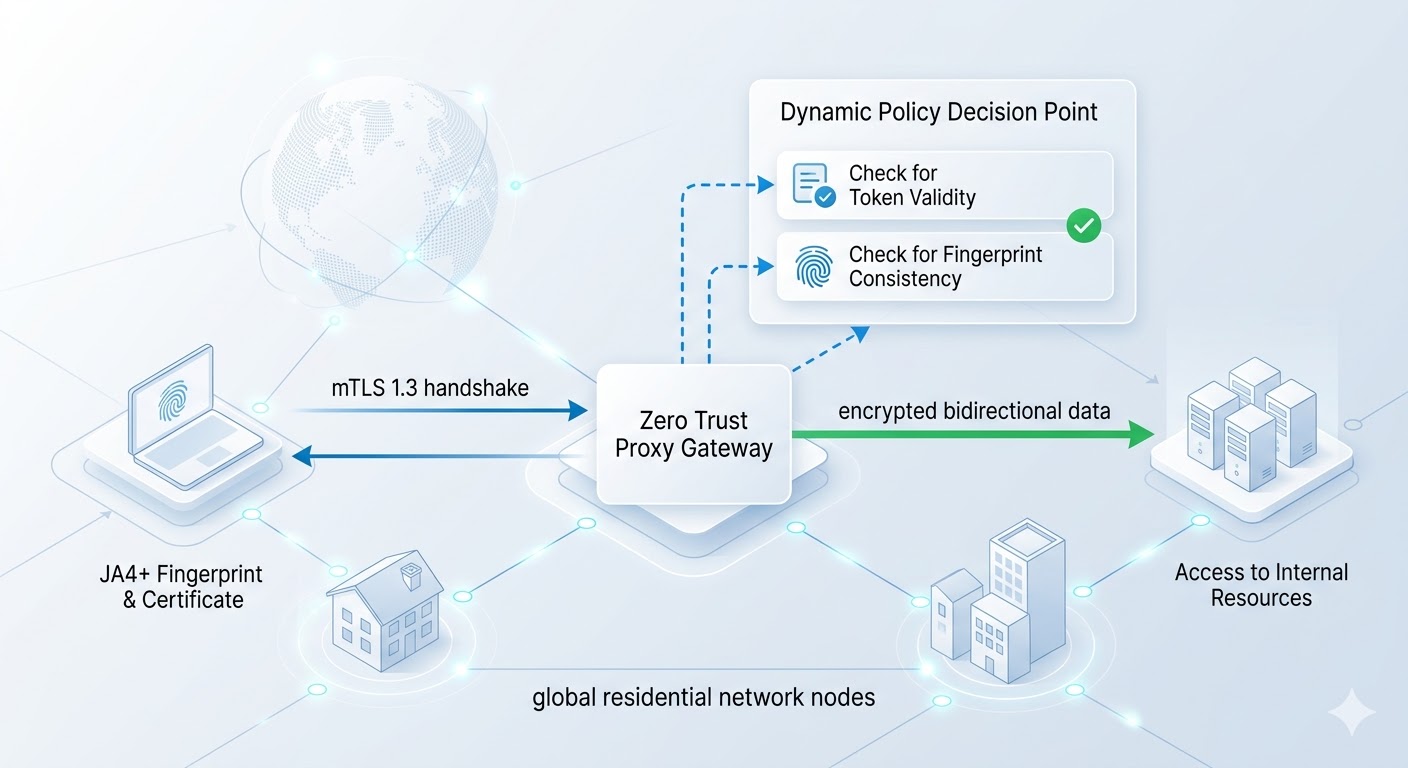

二、零信任代理的核心组件与逻辑架构

在 2026 年的零信任模型中,代理不再是一个简单的中转站,而是一个智能决策点(Policy Decision Point)。

- 微切分(Micro-segmentation): 将每一个住宅代理节点视为一个独立的微隔离区。即便某个节点被标记为高风险,也不会影响整个 IP 资源的可用性。

- 持续监测: 链路不再是一次性验证。系统会实时分析数据流的特征,如流量包的大小分布、请求频率的熵值变化。

三、 基于 mTLS 1.3 的双向加密与动态鉴权

这是零信任架构的技术心脏,也是 E-E-A-T 框架中体现“专业性”的关键。

1. 从单向到双向:mTLS 1.3 的强制应用

2026 年,高质量的代理链路已全面抛弃单向 HTTPS,转向 mTLS(双向传输层安全协议)。

- 设备级身份证明: 客户端不仅要验证服务器,服务器也会通过客户端携带的硬核数字证书(存于硬件安全模块 HSM)来反向验证请求来源。

- JA4+ 指纹对齐的自动化补全: 在 mTLS 握手过程中,零信任网关会自动对比请求的 JA4 指纹。如果证书显示的“设备类型”与指纹检测出的“底层特征”不一致,链路将瞬间熔断。

2. 动态令牌(Dynamic Tokens)与短期凭证

- JIT(Just-In-Time)接入: 代理凭证不再是永久的。系统根据任务需求,通过 OIDC 或 SAML 2.0 协议发放仅在 5 分钟内有效的临时访问令牌。

- 多因素验证注入(MFA Interception): 针对敏感的支付或管理操作,零信任代理层可以在协议栈中静默注入 MFA 校验请求,确保操作者具备最高级别的授权。

3. 语义层面的流量过滤

2026 年的代理具备了“读懂”数据的能力。通过集成的轻量级 AI 模块,代理层能识别请求中的恶意负载(Payload),在数据离开本地节点前完成阻断,实现真正的零泄露。

四、 高可用链路的故障自愈与声誉评分系统

可靠性(Reliability)是 E-E-A-T 的核心。在零信任架构中,可靠性不仅指“不断线”,更指“不返回脏数据”。

1. 实时 IP 声誉矩阵(Reputation Matrix)

我们建立了一套基于分布式探测的声誉评分模型。

- 维度分析: 包含该住宅 IP 在过去 1 小时内的失败率、被目标网站(如 Google, Facebook)拦截的频率、以及其 ASN 属性的稳定性。

- 动态降级: 评分低于 60 分的节点将自动进入“冷却区(Sandbox)”,由低优先级的采集任务进行消耗,确保高价值业务始终运行在 95 分以上的黄金节点。

2. 链路自愈逻辑:基于“影子路径”的无感切换

在大规模并发中,链路波动是不可避免的。

- 热备份隧道: 系统为每一个活跃会话同时维持两条“影子路径”。

- 亚毫秒级切换: 利用 HTTP/3 的连接迁移(Connection Migration)特性,当主路径延迟抖动超过阈值时,流量在数据包层面实现无感平滑切换,业务层完全感知不到重连。

3. 全球时延预测算法

利用机器学习预测全球骨干网的拥塞情况。例如,系统感知到法兰克福到纽约的海底光缆高负载,会自动将代理链路重定向至经由伦敦的中转路径,确保 SLA(服务等级协议)达成率在 99.9% 以上。

五、 对齐全球合规性标准

作为行业领导者,ZVVQ 始终遵循并推动以下标准,以确保内容的可靠性:

- GDPR & CCPA 合规: 我们的零信任架构在处理住宅网络数据时,执行严格的数据脱敏和无日志(No-Log)策略。

- NIST 标准对齐: 参考 NIST SP 800-207,将“受保护资源”的定义从服务器扩展到了每一个代理请求。

- SOC2 Type II 审计建议: 我们建议所有企业级用户在使用代理生态时,优先选择具备安全审计背书的供应商,以确保业务的合规持久。

六、 技术实战:构建零信任代理网关的 Python 伪代码

import ssl

from datetime import datetime

class ZeroTrustProxyGateway:

def __init__(self, node_id):

self.node_id = node_id

self.reputation_score = 100

def validate_context(self, request_token, client_fingerprint):

"""

验证上下文:身份令牌 + JA4 指纹匹配

"""

if not self.check_token_expiry(request_token):

raise Exception("Token Expired - Access Denied")

if not self.verify_fingerprint(client_fingerprint):

raise Exception("Fingerprint Mismatch - Potential Mimicry")

return True

def execute_request(self, target_url):

# 建立 mTLS 1.3 连接

context = ssl.create_default_context(ssl.Purpose.SERVER_AUTH)

context.minimum_version = ssl.TLSVersion.TLSv1_3

# 自动加载短期硬件证书

context.load_cert_chain(certfile="ephemeral_cert.pem")

print(f" 安全隧道已建立:{self.node_id} -> {target_url}")

# 执行请求并监测流量异常...

七、 2026 避坑指南:零信任环境下的常见误区

- 误区:零信任等于放弃代理。 事实:代理是零信任在跨境环境下的唯一执行点。

- 误区:只关注入口,不关注出口。 事实:出口处的 IP 归属地与业务场景的对齐(ASN 对齐)同样属于零信任的“环境验证”范畴。

- 误区:忽视了协议版本。 事实:在 2026 年,不支持 HTTP/3 和 mTLS 的链路已被视为高风险资产。

八、 总结:构建“反脆弱”的全球业务基座

在 2026 年的复杂网络环境下,“安全”不再是业务的成本,而是业务的增量。

- 经验: 来源于对数亿次请求的失效分析。

- 专业: 体现在对 mTLS、JA4 和协议指纹的极致对齐。

- 可靠: 植根于自动化自愈与全球声誉评分系统。

- 权威: 建立在对全球隐私政策与技术标准的严格遵循之上。

选择 ZVVQ 代理分享网,不仅是选择优质的住宅网络资源,更是选择一套符合 2026 零信任标准的全球业务保障体系。